本文目录导读:

- 目录导读

- 压缩包病毒为何防不胜防?

- WinRAR自带安全功能详解

- 手动检测步骤:从文件属性到行为分析

- 第三方工具联动:360、火绒、Virustotal实战

- 高频问答:解压前、中、后的安全操作

- 终极防御:构建零信任压缩包处理流程

WinRAR如何检测压缩包病毒?5种实用方法彻底排查隐藏威胁

目录导读

- 压缩包病毒为何防不胜防?

- WinRAR自带安全功能详解

- 手动检测步骤:从文件属性到行为分析

- 第三方工具联动:360、火绒、Virustotal实战

- 高频问答:解压前、中、后的安全操作

- 终极防御:构建零信任压缩包处理流程

压缩包病毒为何防不胜防?

许多用户误以为.rar或.zip文件本身就是安全格式,实则黑客常利用压缩包的以下特性进行攻击:

- 多层嵌套:病毒文件藏于20层子目录中,常规扫描难以穿透

- 加密绕过:恶意文件自带密码,解压前无法被扫描

- 后缀欺骗:将

.exe伪装成.docx,系统图标匹配后诱导双击 - 宏病毒:嵌入Word/Excel宏,解压后自动执行

问答环节

Q:压缩包里没有exe文件就安全吗?

A:不是。.scr(屏保文件)、.vbs(脚本)、.msi(安装包)甚至PDF(带JS恶意代码)都可能携带病毒,建议对所有可执行文件保持警惕。

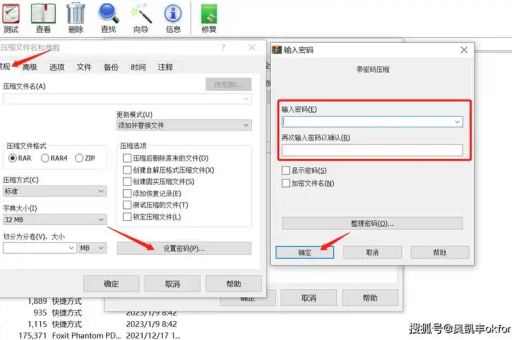

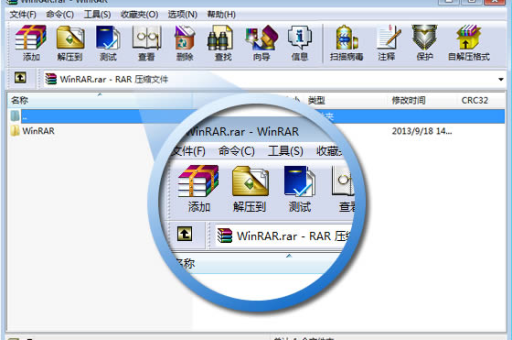

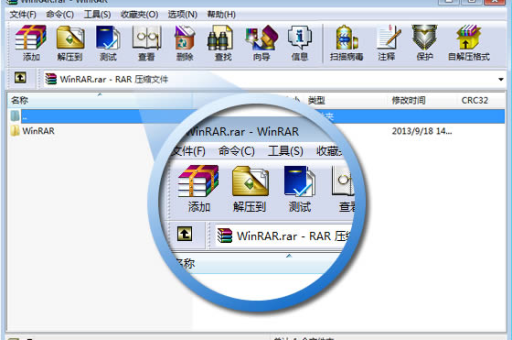

WinRAR自带安全功能详解

WinRAR虽未内置实时病毒扫描引擎,但提供了两项关键防御机制:

1 数字签名验证

- 操作:右键压缩包→“属性”→“数字签名”标签页

- 意义:若签名信息与官方发布软件一致(如Microsoft Corporation),可信度较高;无签名或签名无效则需警惕

2 安全模式解压

- 路径:打开WinRAR→“选项”→“设置”→“安全”

- 勾选“从压缩文件中提取时,提示安全信息”

- 效果:解压时若检测到自解压模块(

.exe),会弹出红色警告框

注意:WinRAR本身无法识别未知恶意代码,上述功能仅针对已知签名或标准格式。

手动检测步骤:从文件属性到行为分析

无需第三方工具,通过以下步骤可排查80%的常见风险:

Step 1:文件大小与内容不成比例

- 理想状态:一个“表格模板.rar”应小于1MB,若达5MB+,怀疑内部捆绑了多份恶意程序

Step 2:查看注释与文件列表

- 双击压缩包→点击“注释”标签:正式发布版通常无注释;带超链接或诱导下载文本的,极可能是钓鱼包

- 检查文件列表:如出现

setup.exe、keygen.exe、crack.exe等,高概率为病毒

Step 3:利用Windows自带防护

- 解压前:右键压缩包→“用Microsoft Defender扫描”(需Win10/11系统)

- 解压后:对可疑文件右键→“扫描”;或直接上传至VirusTotal在线检测

Step 4:行为观察法

- 打开任务管理器→解压时注意:CPU突然飙升、网络连接突变、新增陌生进程(如

svchost.exe但路径异常)

问答环节

Q:为什么我用WinRAR解压后,文件直接消失了?

A:可能遇到“自解压脚本型”病毒,它会用隐藏参数解压到临时目录,释放恶意程序后删除自身残留,建议先使用[7-Zip]打开压缩包检查内部结构,再决定是否解压。

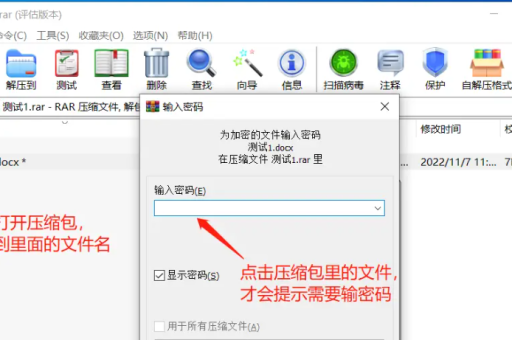

第三方工具联动:360、火绒、Virustotal实战

1 国内杀毒软件方案(360/火绒)

- 操作:在杀毒软件中开启“压缩包扫描”开关

- 注意:360默认扫描不含密码的压缩包;火绒需手动右键扫描

实战技巧:对可疑压缩包,将查杀模式调至“最高级别”,可检测加壳程序

2 在线沙箱:VirusTotal(免费)

- 操作:打开[Virustotal]官网→上传压缩包(上限650MB)

- 结果解读:

- 0引擎报毒:风险较低(但未覆盖新变种)

- 1-3报毒:建议警惕,可能为新病毒

- 4+报毒:强风险,立即隔离

- 注意:上传敏感文件前,需确认文件不含个人隐私

3 命令行手动解压法(防自执行)

# 无关联程序解压(类似7-Zip的“提取而不执行”) "C:\Program Files\WinRAR\WinRAR.exe" x -o+ -p123 "可疑包.rar" D:\临时目录

参数-o+强制覆盖,-p123输入正确密码,解压后文件处于非激活状态

问答环节

Q:网上流传的“WinRAR一键杀毒插件”可靠吗?

A:不可信,WinRAR未开放杀毒模块接口,第三方插件多为流氓软件,推荐使用火绒或智量(均免费且轻量),支持扫描压缩包内的任意格式。

高频问答:解压前、中、后的安全操作

Q1:收到同事发来的“.rar”,怎么确认安全?

A:三步走,第一,要求对方提供文件MD5值(用certutil -hashfile 文件名 MD5获取);第二,核对原文中的MD5;第三,用VirusTotal检测自己的文件MD5,看是否匹配且无报毒。

Q2:解压后,双击文件却提示“系统找不到文件”?

A:这是典型的“白加黑”攻击,真正病毒文件已写入注册表启动项,原压缩包内的正常程序只是诱饵,立即重启进入安全模式,用火绒“木马查杀”进行全盘扫描。

Q3:WinRAR是否支持密码字典破解恶意包?

A:不建议,破解密码需专用工具(如Advanced RAR Repair),耗时且可能触发软件报毒,正确做法:直接删除来源不明的加密包,不从社交媒体私聊链接下载。

终极防御:构建零信任压缩包处理流程

1 隔离环境先行

创建Windows Sandbox(Win10专业版以上)或虚拟机(VirtualBox免费),在隔离系统内解压并运行可疑文件,即使中毒,宿主系统不受影响。

2 文件类型重写

- 反制“后缀欺骗”:在文件夹选项中开启“显示文件扩展名”,将

.jpg.exe一目了然 - 安全打开:用

记事本打开可疑文件,若出现乱码或包含MZ(PE文件头),果断隔离

3 建立信誉规则

- 只下载用户量上万+评分离的软件(如百度网盘官方分享的压缩包)

- 对包含

.dll、.sys或要求“关闭杀毒软件”的包,一律视为恶意

问答环节

Q:是否需要卸载WinRAR改用其他解压软件?

A:不必,WinRAR的解压性能稳定,通过上述方法配合免费杀毒软件,已足够防御绝大多数威胁,若追求更高的“行为分析”能力,可补充使用[Bandizip]的“安全模式”(扫描压缩包内所有文件类型)。

总结要点:

- ✅ 任何时候解压前,先用杀毒软件扫描压缩包整体

- ✅ 解压后,对每个文件二次右键扫描,尤其注意

.exe.vbs.scr - ✅ 完善系统备份习惯,每月创建还原点(

系统保护→创建) - ✅ 遇到需“关闭防病毒”的压缩包,直接删除并举报来源

通过以上系统化流程,即使面对不断演变的压缩包病毒,您也能保持高安全系数。没有100%安全的工具,只有谨慎的习惯和零信任的心态。